注:本博客仅供技术研究。如果其信息用于其他目的,用户将承担全部法律和连带责任。本博客不承担任何法律和连带责任。请遵守中华人民共和国安全法

黑客19引领实战潮流,回归技术本质,以行动推动行业技术进步

唯一的联系方式[email protected] 和 [email protected]

欢迎转载,但请注明原始链接,谢谢!

由于客户需要从棋牌平台获取源代码和全站数据库,这次发现目标并不难,所以他们找时间记录实战,希望对同行有用. 好了,闲话不多说,让我们进入今天的主题活动。

那么,我们应该如何测试呢?app?

总上所述,很多人遇到这种棋牌app测试项目的几个问题。

实际上,许多小型非法棋牌app他们很少建立自己的官方网站,而是转向将app放在第三方下载站点,比如这个。

也就是说,在从网站获取信息之类的情况基本没有了,那么我们能收集信息的也就是app从里面开始。

打开app他将来会这样。

如果你现在能回答问题,我想你一定会告诉我,当然是客服留言处xss来一发啦!

说实话,对棋牌app测试中,xss盲打成功的结果基本上是负当然不是说xss没用,但毕竟还是要看场景。

关于注入,最近有人会说,我遇到的app测试,只有一个,还是两个月前的事,当然,也许我太菜了,没有注意到。

所以剩下的关键是抓包,除了上面我们说的注入,使用burpsuite除了测试链接,其实更多的是获取有用的信息,比如网站ip地址,或一些域名信息,虽然前面说过,很少做官方网站象棋和纸牌,但那些是一些小站,雄心勃勃和投资仍然会建立官方网站,你可以把PC端和手机端同步完成。

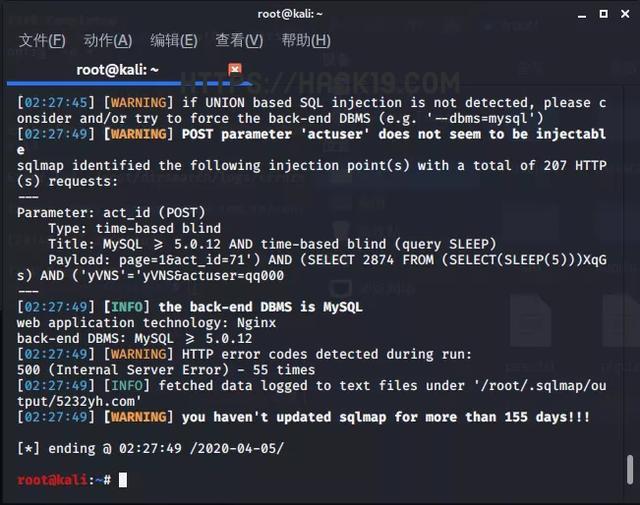

那么棋牌网站官网会有注入等漏洞吗?答案是可能的,比如下面的案例。

我们一再强调,在数据交互中注入产生的地方,上面有什么可以产生数据交互的地方?眼睛不瞎不断的朋友,看一眼,开始知道。

我们在这个地方抓包,以下是数据包

POST /index/api/user_records.html HTTP/1.1Host: 5232yh.comProxy-Connection: keep-aliveContent-Length: 30Accept: application/json,text/javascript,*/*; q=0.01Origin: https://5232yh.comX-Requested-With: XMLHttpRequestUser-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML,like Gecko) Chrome/78.0.3904.108 Safari/537.36Content-Type: application/x-www-form-urlencoded; charset=UTF-8Referer: https://5232yh.com/Accept-Encoding: gzip,deflateAccept-Language: zh-CN,zh;q=0.9Cookie: PHPSESSID=vtejfajscs9ig29ckdm6nm3dc0page=1&act_id=71&actuser=qq000最终结果是act_id存在注入。

这就是为什么我们说测试的范围和方向更大,会有更多的地方可以挖掘和使用漏洞,限制太大,无论什么测试,都很难做到。

这里还要告诉大家一些关于网上文章说的话app腾讯金刚放在类似360显微镜的地方app漏洞测试平台要测试,希望大家还是冷静点,先看看自己是否会逆转,看不懂安卓代码。

对我来说,无论你扫描了多少个漏洞,只要我有足够的废物,漏洞永远找不到我。

此外,360显微镜最无语的一点是没有搜索app功能,每次互联网只是给你一个链接,让你看,我怀疑这个东西是他们收集信息的来源,只是坑,至于漏洞扫描,你可以看到扫描结果,如图所示。

如果按照使用后的感觉,我觉得对我来说根本没用,至少对我想拿权限的前提来说真的没用,更何况这些扫描结果真的是鸡肋。

或者自己抓包,抓包是最真实的,很多人给我反馈说抓不到有用的包,根据我自己的经验,棋牌app测试,哪里最容易抓到有用的包?

所以我的答案是,为什么要抓充值接口的包?

首先,棋牌网站可以在后台设置充值接口、支付宝、微信等二维码。如果设置在后台,不使用第四方支付,很可能会暴露后台地址链接。ip等等,比如我们上面提到的至尊棋牌。

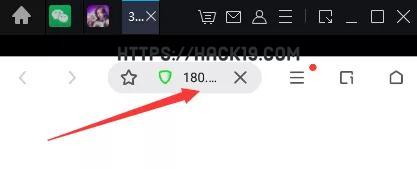

在这里,我没有抓包,只是点击发现跳转到浏览器的那一刻,跳转地址从180开始ip地址,但随后,它变成了第四方支付。

那我们就直接抓包吧。

最后,链接是

https://180.xx.xxx.126/AppPay/zhifumao/index.aspx?gameid=101036&money=50&paytype=2不要说我不给你实践的机会。app下载地址。

https://bccji.com/p/A0tohkckur8想装X,自己做。

得到ip之后,访问就是跳转app所以,web服务必须在端口后面,然后使用nmap扫描到8081端口,访问是后台。

一定有人问我,我怎么能进入后台系统?

别问,问就是admin/123456

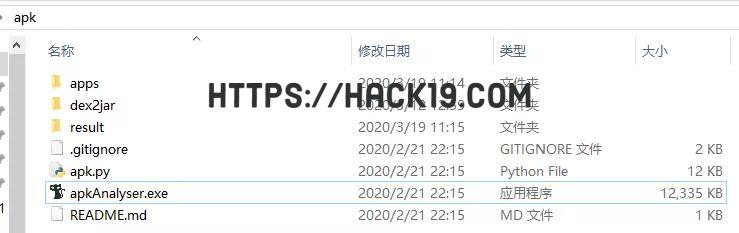

所以,在这里,我要推荐一个好用的工具,一个表哥写的apk敏感数据提取工具。apkAnalyser (文末有下载地址)

把要提取的apk文件放到apps点击内部apkAnalyser.exe就这样,然后就可以了result从目录中看到提取的数据,

包括哈希,ip,路径等等。

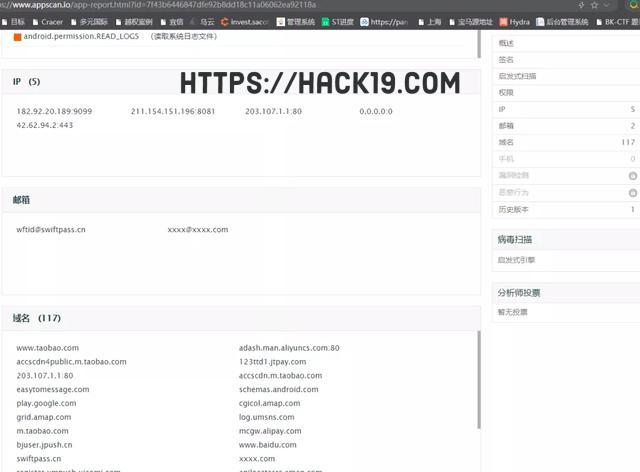

当然,我们也应该为您提供一个appscan地址为:

https://www.appscan.io/在电子邮件中注册上传app可扫描提取数据信息。

反正是比那些什么玩意儿好用多了,一天到晚搞那么多花里胡哨的。

既然我有这个平台,你为什么要给我一个工具?我不想让你多做选择,憋着说话,我爱你就完了。

看到这里,你的小脑袋一定很困惑,我看了很长时间不知道测试了什么,事实上,我不知道测试了什么,无论如何,是收集字数。

测试锤子,棋牌一定要靠0DAY啊,测试,测锤子。

此外,以前的彩票网站可以更改彩票号码。

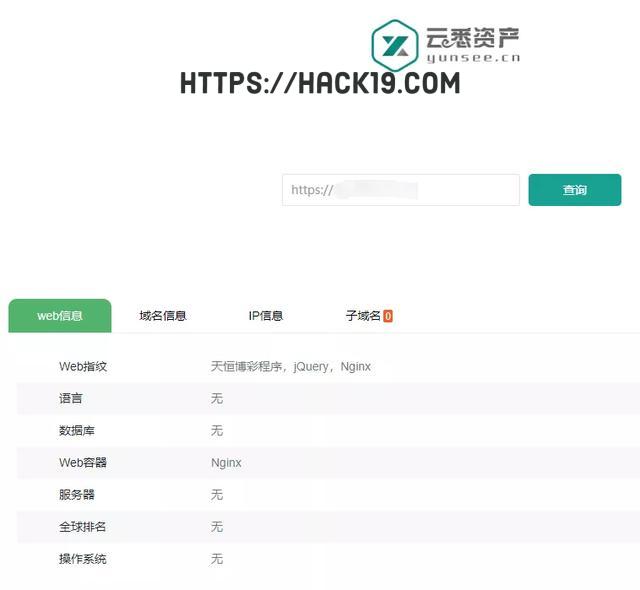

首先,网站程序叫天恒,前台存在xss,可以盲打订单用户名。

由于网站版本不同,有一些网站使用这个程序,可以在后台getshell。

lib/classes/googleChart/markers/GoogleChartMapMarker.php这个漏洞还是后续捡垃圾大队的。P7给我的,要给他加鸡腿。

另外,我已经在了web云悉指纹识别平台提交了天恒web以后大家都能识别指纹。

承诺为大家准备的东西已经准备好了。

两个admin/123456已发货。

这一次,不要骂我,有的0DAY真的发不出来。发两个没有含量,没玩过的朋友就玩。

这个渗透教程到此结束!希望大家看看借鉴。如果您有技术咨询,请联系我们

黑客19引领实战潮流,回归技术本质,以行动推动行业技术进步

唯一的联系方式[email protected] 和 [email protected]

欢迎转载,但请注明原始链接,谢谢!